Document de travail - Maîtriser la consommation énergétique du numérique : le progrès technologique n'y suffira pas

Portefeuille en PU avec poche arrière élastique, petit porte monnaie mince avec blocage Rfid pour carte d'identité et carte de crédit | AliExpress

Portefeuille pour Femmes À Double Fermeture À Glissière, Portefeuille De Poche Multi-Cartes À Longue Mode, Portefeuille pour Dame Double Couche De Grande Capacité, Pochette Femme : Amazon.fr: Mode

longer Portefeuille Femme Motif Crocodile Version Coréenne De La Protection RFID Portefeuille De Document Féminin Multi-Cartes Portefeuille Simple De Bracelet : Amazon.fr: Mode

Haute qualité anti piraté l′écrémage de carte de débit périphérique le blocage de carte RFID - Chine Inkjet Feuille de carte PVC, carte

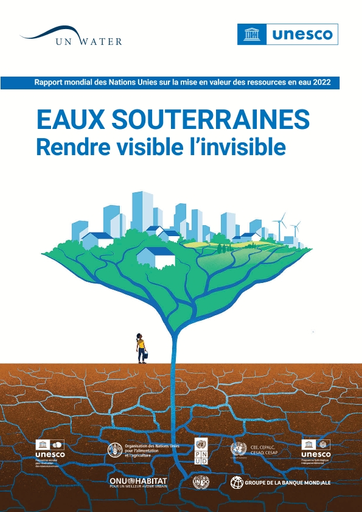

Rapport mondial des Nations Unies sur la mise en valeur des ressources en eau 2022 : eaux souterraines : rendre visible l'invisible